平成25年秋期問44 攻撃とその対策の組合せ 応用情報技術者試験 Com

Public Comment E Gov Go Jp

か 攻撃の種類と対策について はじめに インターネットが業務の基盤となっており

語り得の世界 セキュリティ

セキュリティ情報

か 攻撃の種類と対策について はじめに インターネットが業務の基盤となっており

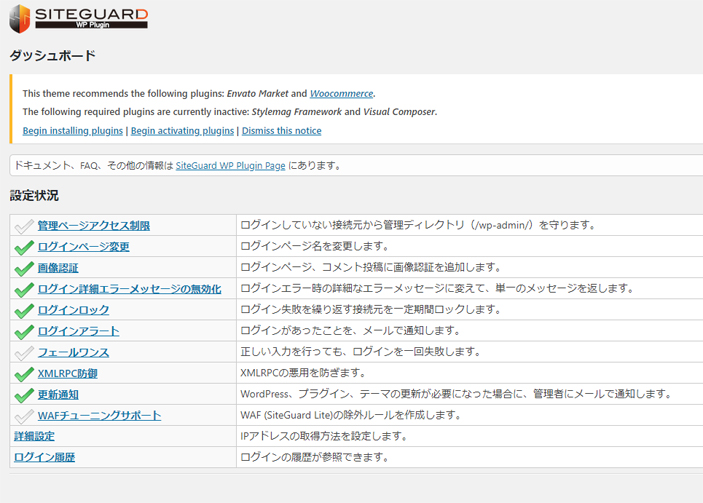

ブルートフォースアタック パスワード総当たり攻撃の怖さ

Kyoto Su Ac Jp

活用ガイド Usbコネクタ

ブルートフォースアタック パスワード総当たり攻撃の怖さ

ブルートフォースアタックとは 実験から分かる危険性と有効な4つの対策

Tags:

Archive