セキュリティ攻撃手法と対策について Create It Myself

ネットワークセキュリティ 攻撃者と攻撃手法

Https Lh3 Googleusercontent Com Proxy Jkyw Diy7o2nyioukejp86ehjqlvevpfbbshuneqynrdnwmteduk6xzyllckr9iaitfqjugpgbqkelxlnbxy5paewzalumjx2t4ajab8pwh45qqdbkrtb6n3vtjugjlwfcdzj6zjrk3nq1ccdjaadz9 5j Iyhd711nen9v8awie95mu4pwiddtskutapms5uzdl8ksvr6ykrxbv941lesjq7mteqpqbrhi8ymzik4kuwecjwa8awpgxxruqtmuwa3hm0ufxf8fbefyhgfwb8w

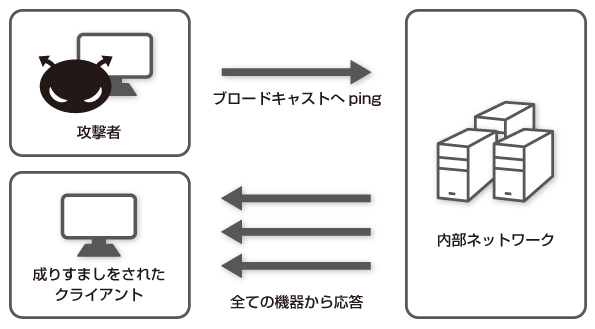

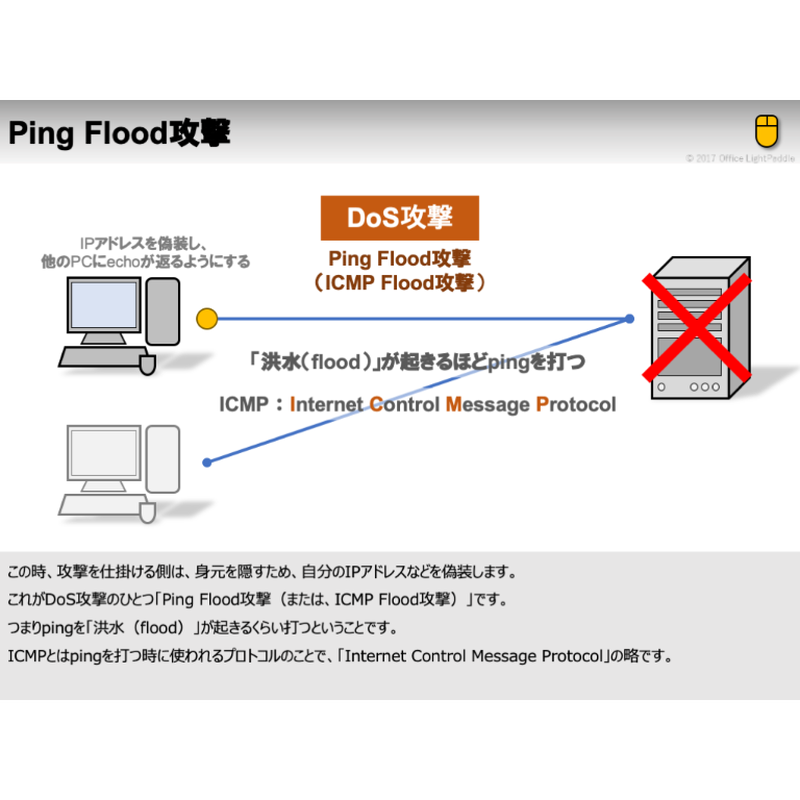

Ping Floodとは サイバー攻撃大辞典

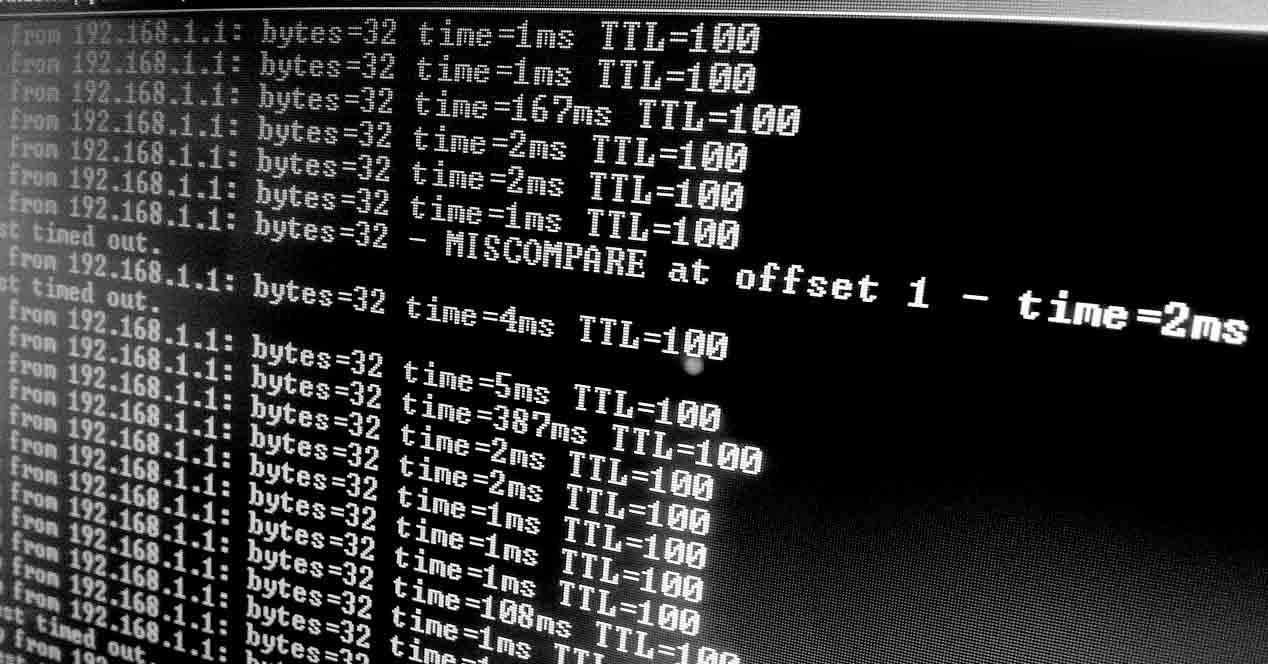

Iptablesの設定ファイルをシェルスクリプトを利用して動的に作成 Oxy Notes

施設や装置を狙った攻撃の話 Office Lightpaddle

1

Ipヘッダにあるプロトコル番号でプロトコルを識別できます Ponsuke Tarou S Blog

Ddos攻撃とは 種類とそれに対応する方法

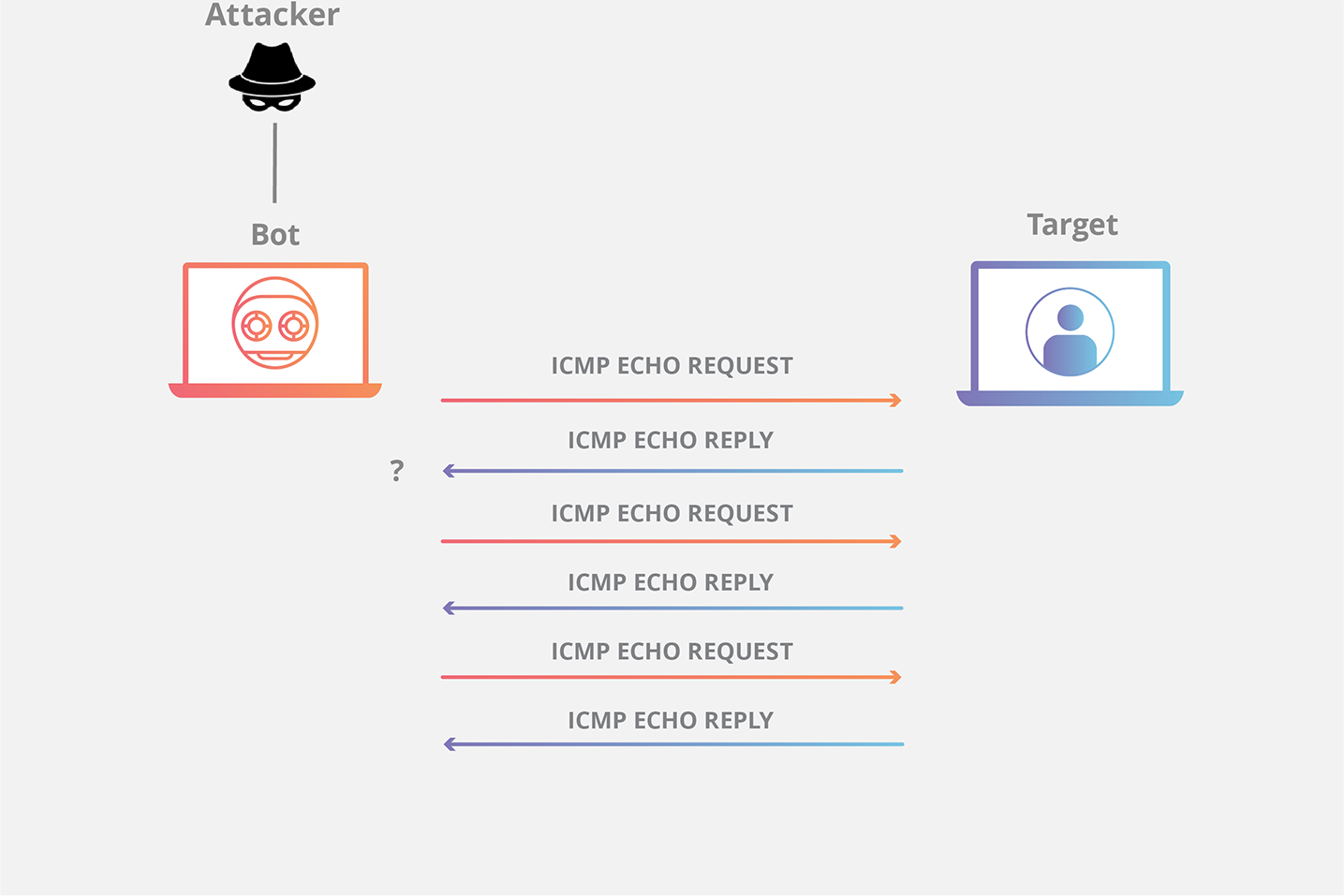

Ping Icmp Flood Ddos Attack Cloudflare

Ping Ofdeathまたはpingfloodとは何ですか それはどのように影響しますか Itigic

Tags:

Archive